თბილისი, 1 ივნისი, საქინფორმი. ანტივირუსული უზრუნველყოფის საერთაშორისო მწარმოებელი, კიბერდამნაშავეობის სფეროს ექსპერტი კომპანია „ESET“ იუწყება დაინფიცირებული კომპიუტერების ქსელის (ბოტნეტის) აღმოჩენის შესახებ, რომელიც საქართველოს მთავრობის ოფიციალური საიტის მეშვეობით იმართება.

თბილისი, 1 ივნისი, საქინფორმი. ანტივირუსული უზრუნველყოფის საერთაშორისო მწარმოებელი, კიბერდამნაშავეობის სფეროს ექსპერტი კომპანია „ESET“ იუწყება დაინფიცირებული კომპიუტერების ქსელის (ბოტნეტის) აღმოჩენის შესახებ, რომელიც საქართველოს მთავრობის ოფიციალური საიტის მეშვეობით იმართება.

ბოტქსელი „Georbot“ დღეისათვის აქტიურ მდგომარეობაშია, მისი ბოლო განახლება ა.წ. 20 მარტს დაფიქსირდა. კომპანია „ESET“-ის ანალიტიკოსები აღნიშნავენ, რომ „Georbot“-ს აქვს განახლების მექანიზმი, რომელიც საშუალებას აძლევს, შეუმჩნეველი დარჩეს ანტივირუსული კომპიუტერული პროგრამებისათვის. ბრძანების მთავარი ცენტრის მიუწვდომლობის შემთხვევაში ბოტნეტს სარეზერვო მექანიზმიც აქვს – ეს არის სპეციალურ ვებგვერდზე მიერთება, რომელიც საქართველოს მთავრობის ოფიციალური საიტის სერვერზეა განთავსებული.

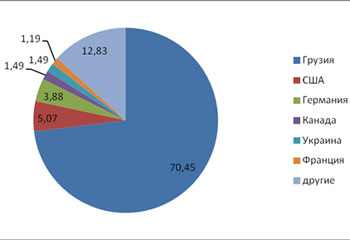

კომპანია „ESET“-ის ინფორმაციით, Win32/Georbot უპირველესად კომპიუტერის ქართველ მომხმარებლებზეა ორიენტირებული. სპეციალისტების მიერ აღმოჩენილი ინფიცირებული კომპიუტერების 70 პროცენტი საქართველოშია განთავსებული.

„ეს ფაქტი სულაც არ ნიშნავს, რომ ამ მავნე პროგრამას საქართველოს მთავრობა მართავს. ძალიან ხშირად ორგანიზაციებმა არ იციან, რომ მათი სერვერები კომპრომეტირებულია, – ამბობს „ESET“-ის მავნე აქტიურობის გლობალური მონიტორინგის პროგრამის ხელმძღვანელი პიერ-მარკ ბიურო, – თუმცა უნდა აღინიშნოს, რომ საქართველოს იუსტიციის სამინისტრო და CERT (კომპიუტერულ ინციდენტებზე სწრაფი რეაგირების ჯგუფი) სიტუაციის შესახებ მთლიანად ინფორმირებული იყვნენ. გამოძიება გრძელდება და ჩვენ მონიტორინგს არ ვწყვეტთ“.

ის ფაქტი, რომ ბოტნეტი საქართველოს საიტს ბრძანებებისა და განახლების მისაღებად და მავნე პროგრამული უზრუნველყოფის გასავრცელებლად იყენებდა, იმაზე მიუთითებს, რომ ბოროტგანმზრახველთა მთავარი სამიზნე საქართველოს მოქალაქეები არიან. თუმცა ამ საფრთხის ტექნიკური რეალიზაციის დონე საკმაოდ დაბალია. „ESET“-ის სპეციალისტების ვარაუდით, ამ ვირუსის შეტევა სახელმწიფოს მიერ რომ ფინანსდებოდეს, მაშინ იგი ტექნიკურად უფრო დახვეწილი და ფარული იქნებოდა. მათი აზრით, Win32/Georbot კიბერკრიმინალების ჯგუფმა შექმნა, რომლის მიზანი საიდუმლო ინფორმაციის მოპოვება და მისი შემდგომი რეალიზაციაა.

დამატებითი კითხვებით შეგიძლიათ მიმართოთ კომპანია ESET-ის PR განყოფილების ხელმძღვანელს ალა მიშაკოვას

press@esetnod32.ru